Čeprav je uporaba interneta prinesla velike koristi za celotno družbo in poslovni svet, je hkrati prinesla tudi resna tveganja. Kibernetski napadi so postali vsakdanji pojav in so pogosta metoda na področju nezakonitih dejavnosti. To je razvidno tudi iz poročila Foruma Svetovnega Gospodarstva (World Economic Forum), kjer 76,1 % strokovnjakov pričakuje, da se bodo kibernetski napadi še povečali v letu 2020, 75 % pa jih meni, da se število kibernetskih kriminalcev povečuje.

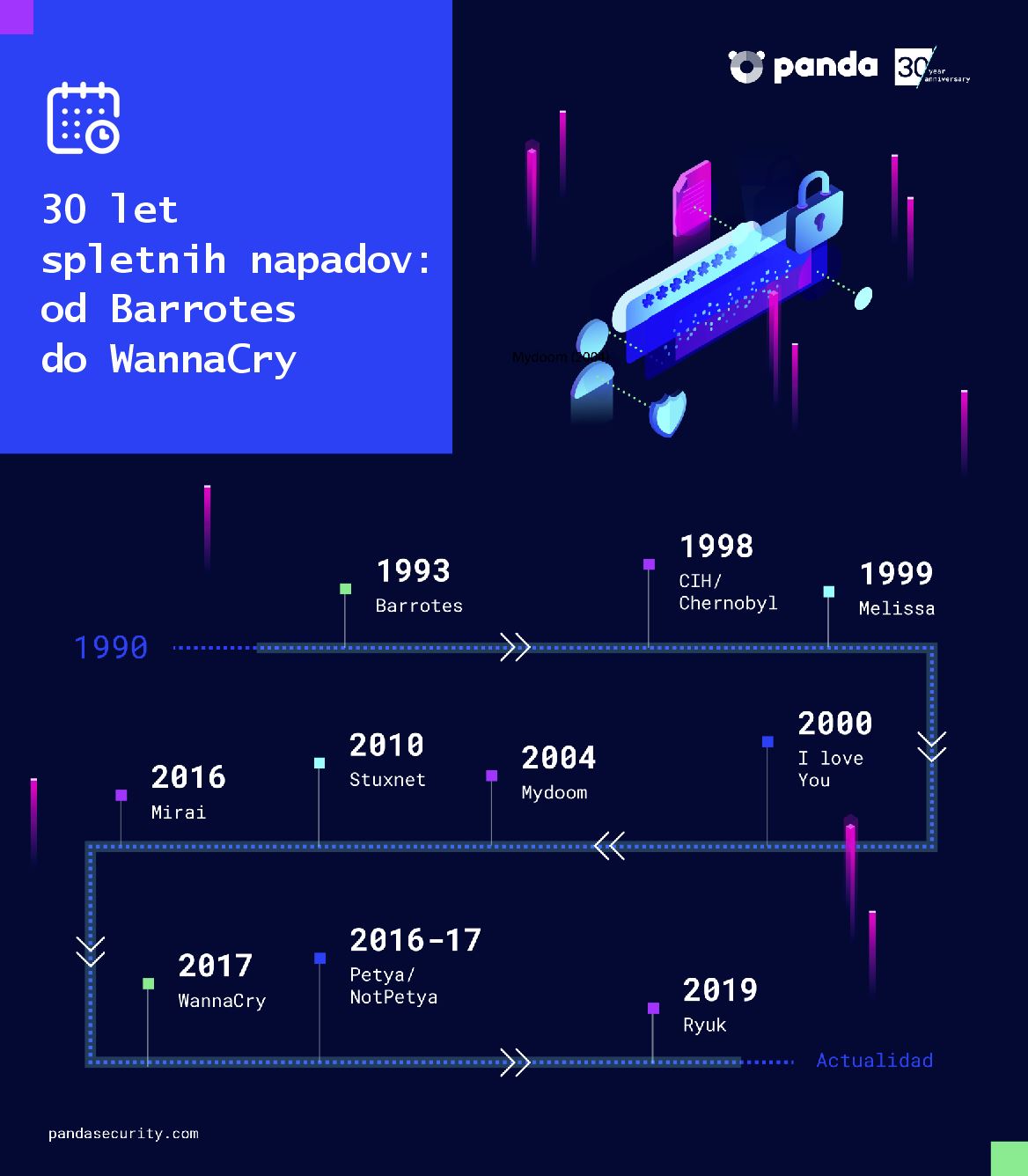

Da bi razvili najboljše strategije, orodja in storitve za zaustavitev takšnih napadov in zmanjšali njihov vpliv, je nujna uporaba najnovejše tehnologije, ekonomskih in tehnoloških virov ter sledenje kriminalne dejavnosti. Ne le to, ključnega pomena je tudi učenje iz preteklih dogodkov in vključevanje tega znanja v naše ravnanje. Panda Security je vodilna pri naprednih rešitvah na področju kibernetske varnosti za upravljanje in nadzor naprav. Ob 30. obletnici obujamo nekatere pomembnejše kibernetske napade, ki so vplivali na zadnja tri desetletja.

- Barrotes (1993): Znan kot prvi španski virus. Ta virus je bil majhen, ob vdoru v sistem pa je svojo zlonamerno kodo zapisal v izvršljive datoteke (.com in .exe v MS-DOS). Posledično je bil zaradi virusa ob vsakem zagonu računalnika zaslon prekrit s črtami, kar je onemogočalo uporabo naprave.

- CIH/Chernobyl (1998): Uničujoč modus operandi izvira iz Tajvana. Ko je bil nameščen na računalnik, je izbrisal vse informacije z računalnika in celo poškodoval BIOS, da se sistem ni mogel zagnati. Ocenjujejo, da je prizadel več kot 60 milijonov uporabnikov sistema Windows 95, 96 in ME.

- Melissa (1999): Eden izmed prvih kibernetskih napadov izvedenih s pomočjo tehnik socialnega inženiringa. Uporabniki so prejeli e-poštno sporočilo s prilogo, ki naj bi vsebovala podatke za prijavo do pornografskih spletnih strani. Ko so uporabniki odprli dokument, je virus vstopil v Microsoft Outlook in to sporočilo posredoval prvim petdesetim stikom v imeniku.

- I love you (2000): Tudi ta napad je bil izveden s socialnim inženiringom in preko e-pošte. Uporabnik je prejel sporočilo z zadevo »I LOVE YOU« in priponko z naslovom »LOVE-LETTER-FOR-YOU.TXT.vbs«. Ko je uporabnik odprl dokument, je virus zamenjal množico datotek (.jpeg, .css, .jpg, .mp3, .mp2 …) s trojanskim programom, katerega namen je bil pridobiti občutljive informacije.

- Mydoom (2004): Uporabljal je večino Windows varnostnih orodij in možnosti za širjenje po sistemu in v vsako datoteko. Posledice so bile dramatične – svetovni internetni promet se je zmanjšal za 10 % in povzročil približno 40 milijard dolarjev izgube.

- Stuxnet (2010): To je prvi znan primer kibernetskega orožja – zasnovan je bil za napad na iransko kritično infrastrukturo. Širil se je preko USB naprav, napadal pa je vsa podjetja s sistemi SCADA, z namenom zbiranja informacij. Kasneje je sistemu naročil, da se samouniči.

- Mirai (2016): Mirai je botnet, ki je kriv za eno največjih ohromitev storitve (DDoS napad) kadarkoli. Žrtve so bila tudi velika podjetja, kot so Twitter, Netflix, Spotify, PayPal … Ta zlonamerni program je okužil tisoče IoT naprav, a je v njih ostal prikrit in neaktiven vse dokler ga njegovi ustvarjalci niso aktivirali 21. oktobra 2016. Uporabili so ga kot napad na ponudnika DNS storitev Dyn.

- Petya/NotPetya (2016 – 2017): Izsiljevalska programska oprema Petya je bil naložen na računalnike in je šifriral določene datoteke, hkrati pa blokiral zagonski sistem. Zahteval je odkupnino v zameno za obnovitev šifriranih datotek. Druga različica napada, NotPetya v 2017, je ciljala predvsem poslovni sektor. Pomembno dejstvo je, da kljub plačilu odkupnine, pogosto kibernetski napadalci niso obnovili šifriranih datotek. Raziskovalci sumijo, da je bil dejanski namen skriti kibernetski napad, ki je ciljal ukrajinske institucije.

- WannaCry (2017): To je bil napad z izsiljevalsko programsko opremo, ki se je začel z istoimenskim kripto virusom. Tarča so bili Windows računalniki, na katerih je šifriral podatke in zahteval plačilo odkupnine 300 $ v bitcoin-ih. Strokovnjaki ocenjujejo, da je napad prizadel več kot 200.000 računalnikov v približno 150 državah, vključno z napravami v NHS (britanski zdravstveni sistem) in Renaultu.

- Ryuk (2019): Izsiljevalska programska oprema Ryuk je ogrozila kritično infrastrukturo in velika nacionalna in mednarodna podjetja konec leta 2019. Ta zlonamerni program, ki izvira iz ruske skupine Grim Spider, šifrira datoteke na okuženih napravah. Žrtvam omogočajo obnovitev datotek, če v zameno plačajo odkupnino v bitcoin-ih.

»V vseh 30-ih letih smo doživeli pravo revolucijo spletne varnosti. Kibernetski napadalci z vsakim dnem uporabljajo bolj zapletene tehnike. Območje zaščite, ki smo ga upoštevali včasih, zdaj ni več dovolj. Moramo iti veliko dlje in zaščititi vse naprave, da zagotovimo optimalen nadzor ter upravljanje nad kibernetskimi groženjami«, pravi Juan Santamaría, izvršni direktor Panda Security. »Skozi to obdobje smo se ves čas učili in nadgrajevali varnostne sisteme. Spremljali smo naše uporabnike, da jim lahko nudimo rešitve, ki najbolje ustrezajo njihovim potrebam. Hvala jim za vse, kar smo se od njih naučili; to nas je naredilo vodilno evropsko podjetje za EDR rešitve, ki varujejo naše uporabnike pred napadi naslednje generacije.«

O Panda Security

Vse odkar je bila leta 1990 ustanovljena v Španiji, je Panda Security postala ena izmed vodilnih evropskih korporacij na področju naprednih kibernetskih rešitev za upravljanje in nadzor računalnikov in IT sistemov. Z ohranjanjem inovativnosti je Panda dosegla številne zgodovinske mejnike na tem področju.

Panda Security je trenutno vodilni proizvajalec EDR rešitev v Evropi, z evropskimi lastniki, tehnologijo in platformo v oblaku. Inovativen in vizionarski model kibernetske zaščite je Pandi pomagal pridobiti certifikat »Common Criterial EAL-2«. Poleg tega še kvalifikacijo španskega nacionalnega kripto središča »Quolified ICT Security Product« in »ENS High« kvalifikacijo. Zaradi tega je Panda Adaptive Defense edina rešitev na trgu s temi certifikati. Podjetje je prisotno v več kot 80 državah in ima več kot 7,5 milijona uporabnikov po vsem svetu.